1. Cookie 传递的基本原理与 n8n 中的作用

Cookie 在 HTTP 协议中扮演着身份验证和信息传递的关键角色。它是一种小型文本数据,由服务器发送到客户端(如浏览器)并存储,在后续请求中客户端会自动将其带回服务器,从而维持会话状态、记录用户偏好或实现身份验证。

在 n8n 这一自动化工作流平台中,HTTP Request 节点是与外部 API 和服务交互的核心组件。当我们需要访问需要身份验证的后端接口时,正确配置和传递 Cookie 就成为了一项基本且重要的技能。与浏览器自动管理 Cookie 不同,在 n8n 中我们需要手动配置 Cookie 信息,模拟浏览器的行为以获得接口访问权限。

Cookie 在 n8n 中的典型应用场景包括:自动签到系统、数据采集与爬虫任务、与需要会话维持的 API 交互,以及任何需要身份验证的自动化流程。掌握 Cookie 的配置方法,可以极大扩展 n8n 的应用范围,使其能够处理更多需要登录的私有数据和服务。

2. 在 n8n 中配置 Cookie 的两种核心方法

2.1 使用 Header Auth 认证方式

这是 n8n 中传递 Cookie 最常用且推荐的方法,它专门为处理身份验证凭证设计:

- 在 HTTP Request 节点的 “Authentication” 字段选择 “Generic Credential Type”

- 在 “Credential Type” 中选择 “Header Auth”

- 配置参数:

- Name:填写

Cookie(固定值) - Value:粘贴完整的 Cookie 字符串

- Name:填写

例如,如果你的 Cookie 内容是 sessionId=abc123; userId=john_doe,那么直接在 Value 字段中填入此字符串即可。这种方式的最大优势是 n8n 会以安全的方式存储这些凭证,并且自动处理认证头的生成。

2.2 手动设置请求头(Headers)

作为认证方式的替代或补充,你可以直接在 “Headers” 区域手动添加 Cookie:

- 在 HTTP Request 节点的 “Headers” 部分,点击 “Add Header”

- 设置以下参数:

- Name:

Cookie - Value:你的完整 Cookie 字符串

- Name:

例如,对于需要特定会话的网站,Value 可能类似于 sessionid=xyz123; csrftoken=abc456。这种方式更直观,特别适合临时测试或简单场景。

下表对比了两种方法的适用场景:

| 方法 | 适用场景 | 优势 | 注意事项 |

|---|---|---|---|

| Header Auth | 需要安全存储凭证的生产环境 | n8n 安全存储,专业认证管理 | 配置稍复杂 |

| 手动设置 Headers | 快速测试、简单场景 | 直观明了,配置简单 | Cookie 明文保存在工作流中 |

3. 获取有效 Cookie 的实用方法

要让 n8n 能够成功访问需要认证的接口,首先需要获取有效的 Cookie。以下是详细的步骤:

3.1 通过浏览器开发者工具获取

这是最常用且可靠的方法:

- 登录目标网站:在浏览器中使用你的账号密码正常登录目标网站

- 打开开发者工具:在登录后的页面,按 F12 键打开开发者工具

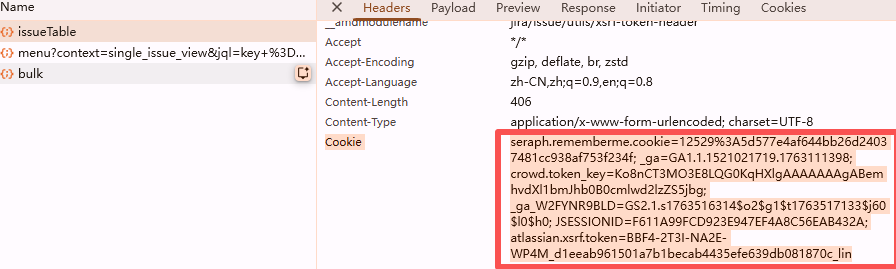

- 查找网络请求:进入 Network(网络)标签页,刷新页面

- 定位并复制 Cookie:在请求列表中找到对目标网站的请求(通常是文档类型或XHR),点击该请求,在右侧的 Headers(请求头)选项卡中,找到 Request Headers 部分的

Cookie字段,复制后面的完整字符串

3.2 处理 Cookie 的动态获取

对于需要持续运行的自动化流程,手动获取 Cookie 显然不够高效。此时可以考虑实现自动登录机制:

- 创建登录工作流:第一个 HTTP Request 节点向登录接口发送请求(包含用户名和密码)

- 提取 Set-Cookie:从登录响应的 Headers 中提取

Set-Cookie字段 - 存储并传递 Cookie:将获取的 Cookie 保存到变量或文件中,供后续节点使用

例如,可以像滴答清单同步案例中那样,将登录后的 token 或 Cookie 存储到临时文件中,供其他工作流使用。

4. 实战案例:构建自动签到工作流

下面通过一个具体的自动签到案例,展示 Cookie 在完整工作流中的应用:

4.1 工作流结构设计

- Schedule Trigger(定时触发器):设置每天定点执行,如早上 7 点

- HTTP Request(签到请求):配置目标网站的签到接口,包含 Cookie 信息

- IF/Function 节点(结果判断):解析接口返回结果,判断签到成功/失败/已签到等状态

- 通知节点(结果反馈):根据签到结果发送成功或失败通知

4.2 HTTP Request 节点详细配置

{

"method": "POST",

"url": "https://example.com/api/signin",

"authentication": {

"type": "headerAuth",

"name": "Cookie",

"value": "session_id=your_session_id; user_token=your_token"

},

"headers": {

"User-Agent": "Mozilla/5.0...",

"Content-Type": "application/json"

},

"body": {

"date": "{{ $now }}"

}

}4.3 结果处理与错误管理

在 Function 节点中添加逻辑,处理各种可能的返回结果:

// 解析签到响应

const response = $input.item.json;

if (response.code === 200 && response.data.status === 'success') {

// 签到成功

return {

json: {

status: 'success',

message: '签到成功',

points: response.data.points

}

};

} else if (response.code === 400 && response.message === 'already_signed') {

// 今日已签到

return {

json: {

status: 'skipped',

message: '今日已签到,无需重复签到'

}

};

} else {

// 签到失败

throw new Error(`签到失败: ${response.message}`);

}5. 高级技巧与注意事项

5.1 应对反爬虫机制

当从网站采集数据时,可能需要模拟真实浏览器行为以避免被反爬虫系统拦截:

- 设置真实的 User-Agent:如

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 - 添加 Referer 头:指向合理的来源页面

- 使用随机延迟:在连续请求间添加 1-3 秒的随机延迟

- 配置代理 IP:在 Options 中设置代理服务器,避免 IP 被限制

5.2 Cookie 有效期管理与更新

Cookie 通常有有效期限制,过期会导致工作流失败。应对策略包括:

- 定期手动更新:最简单的方法,在 Cookie 失效时重新获取并更新节点配置

- 实现自动刷新:创建专用工作流定期执行登录操作,获取新 Cookie 并存储

- 添加失效检测:在工作流中检查响应是否包含登录页面或认证错误,触发重新登录流程

5.3 安全最佳实践

- 使用 n8n 的凭证管理:避免将敏感信息直接写在节点参数中

- 限制 Cookie 权限:遵循最小权限原则,只授予必要的访问权限

- 定期轮换 Cookie:降低安全风险

- 监控工作流执行:设置失败通知,及时处理认证问题

5.4 调试技巧与常见问题排查

使用 Import cURL 功能:如果已在浏览器或 Postman 中测试成功,可直接复制 cURL 命令,使用 HTTP Request 节点的 “Import cURL” 功能自动填充参数。

常见问题与解决方案:

- 403 Forbidden:检查 Cookie 有效性、User-Agent 设置和 Referer

- 401 Unauthorized:Cookie 已过期,需要重新登录获取

- 404 Not Found:确认接口 URL 是否正确,特别是动态参数部分

6. 结语

在 n8n 中正确配置和传递 Cookie 是实现与需要身份验证的 API 交互的关键技能。通过掌握 Header Auth 和手动设置 Headers 两种方法,结合有效的 Cookie 获取和管理策略,你可以构建出稳定可靠的自动化工作流,应对各种需要会话维持的场景。

无论是简单的自动签到,还是复杂的数据采集任务,良好的 Cookie 管理实践都是成功的关键。随着经验的积累,你将能够更加灵活地应用这些技巧,解锁 n8n 更多的自动化可能性。